2024년 초 DDoS 공격 50% 증가

2024년 첫 분기에 DDoS(분산 서비스 거부) 공격이 전년 대비 50% 증가했다고 Cloudflare가 발표했습니다. 이는 인터넷 보안 환경에 중대한 변화를 의미하며, 기업과 개인 모두에게 새로운 도전을 제시합니다. 🚨

주요 발견 사항

- 공격 증가율: Cloudflare의 2024년 1분기 DDoS 위협 보고서에 따르면, 공격이 전년 대비 50% 증가했습니다.

- 공격 건수: Cloudflare의 자율 시스템은 2024년 첫 분기에 4.5백만 건 이상의 DDoS 공격을 완화했습니다. 이는 전년 대비 50% 증가한 수치입니다.

DNS 기반 DDoS 공격과 Mirai 봇넷의 대규모 공격

2024년 첫 분기에 DNS 기반 DDoS 공격이 전년 대비 80% 증가하며 가장 주목받는 공격 벡터로 자리 잡았습니다. 이러한 공격은 Cloudflare 네트워크에서 관찰된 모든 DDoS 공격의 33%를 차지합니다. 또한, Mirai 봇넷 변종이 2 Tbps의 대규모 공격을 발동하여 주목을 받았습니다.

DNS 기반 DDoS 공격의 증가

- 공격 증가율: Cloudflare는 DNS 기반 DDoS 공격이 전년 대비 80% 증가했다고 보고했습니다. 이러한 공격은 모든 DDoS 공격의 33%를 차지합니다.

- DNS 세탁: 공격자가 공격 트래픽을 신뢰할 수 있는 공개 DNS 리졸버를 통해 "세탁"하는 방식으로, 이 방법의 인기가 최근 몇 분기 동안 증가했습니다. DNS 리졸버는 웹사이트의 IP 주소를 찾는 DNS 서버의 한 유형입니다.

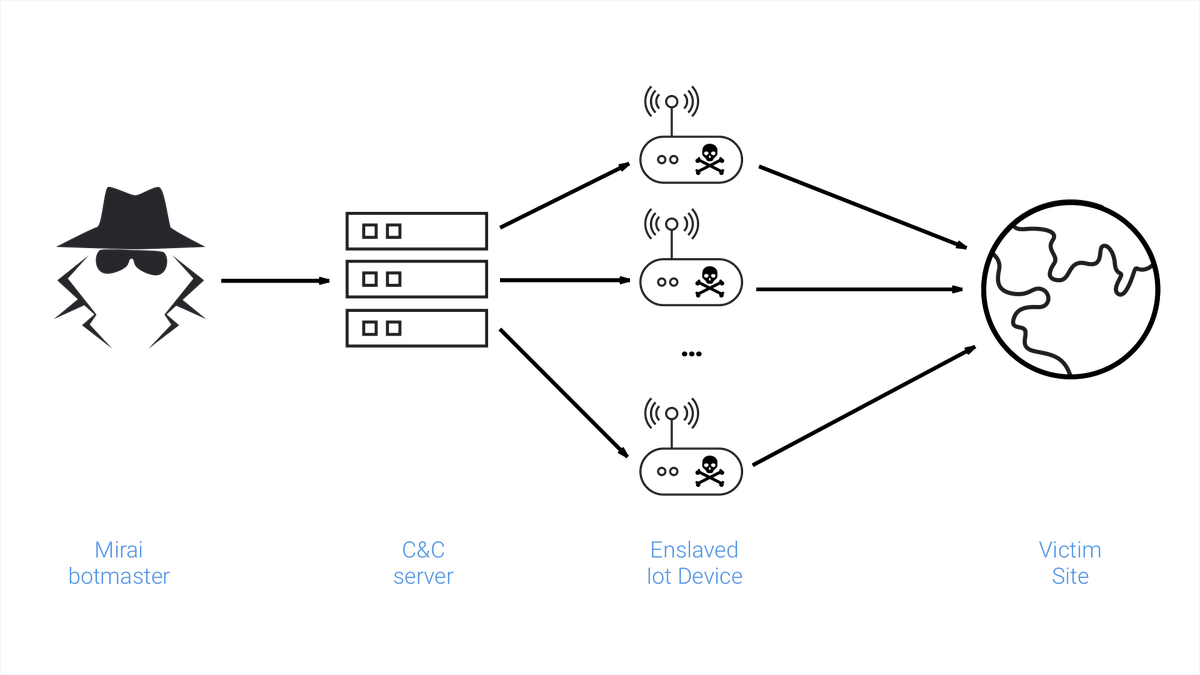

Mirai 봇넷의 대규모 공격

- 2 Tbps 공격: Cloudflare는 2024년 첫 분기에 Mirai 봇넷 변종이 아시아 호스팅 제공업체를 대상으로 한 2 Tbps의 대규모 공격을 완화시켰다고 합니다. 이 공격은 올해 최대 규모입니다.

- Mirai 봇넷의 지속적인 위협: Mirai 봇넷은 2016년부터 대규모 DDoS 공격으로 악명이 높으며, 모든 HTTP DDoS 공격의 4%, 모든 네트워크 계층 공격의 2%가 Mirai 변종 봇넷으로 추적됩니다.

HTTP/2 새로운 취약점과 DDoS 공격 위협의 진화

2024년 4월 3일, 보안 연구원 Bartek Nowotarski가 발표한 HTTP/2 프로토콜의 새로운 취약점, 'HTTP/2 Continuation Flood'는 서버 자원을 고갈시키고 메모리 부족 충돌이나 CPU 고갈을 일으켜 심각한 DDoS 공격을 유발할 수 있는 잠재력을 가지고 있습니다. Cloudflare는 이 취약점으로부터 네트워크와 고객이 영향을 받지 않았지만, 이전에 Cloudflare를 대상으로 한 HTTP/2 Rapid Reset 공격보다 더 해로울 수 있는 심각한 위협을 제기한다고 경고합니다.

HTTP/2 Continuation Flood 취약점

- 취약점 설명: 공격자가 END_HEADERS 플래그를 설정하지 않고 악의적인 요청을 생성함으로써 무한 데이터 스트림을 발생시키는 취약점입니다.

- 프로토콜 설명: HTTP/2는 데이터 전송을 이진 프레이밍 계층을 통해 조직하는 널리 채택된 웹 통신 프로토콜입니다.

DDoS 공격 위협의 진화

- 위협의 진화: DDoS 공격 위협은 빠르게 진화하고 있으며, 이전의 저수준 불편함에서 벗어나 위험한 대규모 현상으로 변모하고 있습니다.

- 공격 기법의 발전: 공격자들은 효과적인 공격 기법을 계속 사용하고, 그 방법을 발전시키고 강화할 것으로 예상됩니다. 중요한 글로벌 이벤트나 지정학적 긴장이 계속됨에 따라 이러한 공격의 수는 계속 증가할 것으로 보입니다

DDoS 공격이란 ? DDoS 101

DDoS 공격은 인터넷 보안에서 큰 우려사항입니다. 이 공격은 서버에 인터넷 트래픽을 대량으로 쏟아부어 정상적인 작동을 방해하는 사이버 범죄입니다. 🚨

DDoS 공격이란?

- 공격 방법: 공격자는 대상 서버, 서비스, 또는 네트워크에 정상 트래픽을 방해하고 과부하를 일으키기 위해 인터넷 트래픽의 홍수를 일으킵니다.

- 방어 방법: DDoS 공격을 막기 위한 방법에는 여러 가지가 있으며, 이는 공격의 유형과 대상에 따라 달라질 수 있습니다.

DDoS 공격의 영향

- 서비스 중단: DDoS 공격으로 인해 서버가 정상적인 서비스를 제공하지 못하게 되어 사용자에게 큰 불편을 초래할 수 있습니다.

- 보안 위협: DDoS 공격은 단순한 서비스 중단을 넘어서 보안 위협으로도 작용할 수 있으며, 이를 통해 추가적인 사이버 공격이 이루어질 수 있는 통로가 될 수 있습니다.

- 기업의 재정적 손실 및 평판 하락 : 기업의 보안침해, 특히 DDoS 공격을 통한 기업의 보안침해 사건은 해당 기업의 신뢰도를 추락시키고 전반적인 평판을 손상시켜 주가에 영향을 주기도 합니다. 이는 곧 기업의 재정적 손실로 이어집니다.

DDoS 공격은 그 자체로도 심각한 문제를 일으킬 수 있으며, 다른 사이버 공격의 전조로 작용할 수도 있습니다. 따라서, 이러한 공격에 대비하고 방어하는 것은 모든 기업과 기관에게 매우 중요한 일입니다. 🛡️

국내 DDoS 피해 사례

한국은행 DDoS 공격 사건

- 공격 일시: 2024년 1월 1일

- 공격 방법: 해커는 HTTPS2를 통해 120초간 공격을 주장했습니다.

- 피해 상황: 국가정보원은 피해가 없었으며, 별도의 조사는 고려하지 않는다고 밝혔습니다.

- 공격자 정보: 공격자는 인도네시아 언어를 사용하며, 깃허브에 공격 도구를 올리는 등의 행동을 보였습니다.

- 자세한 사항은 여기를 눌러 기사를 참고하세요

인터넷 방송 사이버테러 사건

- 기간: 2023년 12월부터 시작된 사건으로, 2024년에도 이어짐

- 대상: 인터넷 방송인들

- 공격 유형: DDoS 공격이 의심되며, 방송인들의 방송 스트리밍 능력에 영향을 미쳤습니다.

리그오브레전드(LOL) 프로리그 디도스로 경기 중단

- 공격 일시: 2024년 2월 25일

- 공격방법 : 인플루언서 및 LCK 디도스 공격에 사용된 프로그램은 ‘스위스나이프리그풀러(SwissKnifeLeaguePluller)’다. 스위스나이프 측은 해당 프로그램을 ‘리그오브레전드 플레이어의 IP를 가져올 수 있는 특수 유틸리티’라고 설명하고 있다. IP 주소를 통해 비정상적인 트래픽을 발생시켜 네트워크 장애를 일으키는 디도스 공격과 연관성이 짙다

- 피해 상황: 롤파크’에서 진행된 DRX와 디플러스 기아 1세트 경기 8분 58초 무렵, 네트워크 상태(핑) 불량으로 일시 중단이 이뤄졌다. 경기를 재개한 이후에도 7차례 더 같은 상황이 발생했다. 결국 종료까지 7시간이 소요되며 예정돼 있던 OK저축은행 브리온과 광동 프릭스의 대결은 연기됐다.

- 공격자 정보: 디도스 공격 배후는 ‘스위스나이프(SwissKnife)’가 유력한 것으로 알려졌다. 이들은 게임 음성 채팅 채널인 ‘디스코드’를 통해 제한된 인원들에게 여러 불법 프로그램을 판매하고 있다고 한다.

- 자세한 사항은 여기를 눌러 기사를 참고하세요

기재부·정부24·보건복지부 등 국내 정부 사이트 4곳, 디도스 공격 정황 포착

- 공격 일시: 2024년 2월 15일 오전 9시

- 피해 상황: 기획재정부, 정부24, 보건복지부, 교육부 영문 웹사이트 다운된 화면 공개

- 공격자 정보: 닉네임 ‘사이버마피아’ 사용 해커, 체크 웹사이트 통해 디도스 공격 주장하며 텔레그램에 공개

- 자세한 사항은 여기를 눌러 기사를 참고하세요

사이버 침해 사고 증가

- 통계: 한국인터넷진흥원에 따르면, 지난 2년간 DDoS와 랜섬웨어 등의 사이버 침해 사고 피해가 2배로 증가했습니다.

2024년 한국에서 발생한 DDoS 공격 사례들은 사이버 보안의 중요성을 다시 한번 상기시켜 줍니다. 기업과 기관은 끊임없이 변화하는 사이버 위협에 대비하여 보안 체계를 강화해야 합니다.

'IT뉴스' 카테고리의 다른 글

| 익스트림 네트웍스(Extreme Networks)의 새로운 도전 (0) | 2024.04.30 |

|---|---|

| 2024년 전망 좋은 IT 자격증 (0) | 2024.04.21 |

| 2023년 네트워크 보안 시장 동향 (0) | 2024.04.14 |

| 미국의 망 중립성 논쟁을 들여다보자 (0) | 2024.04.09 |

| 비트코인 및 암호화폐 네트워크의 보안 취약점 (0) | 2024.04.09 |

댓글